Update-Einstellungen

Über diese Konfiguration haben Sie die Möglichkeit, neben allgemeinen Einstellungen zu Updates auch genaue Update-Quellen sowie zeitliche Update-Intervalle zu bestimmen.

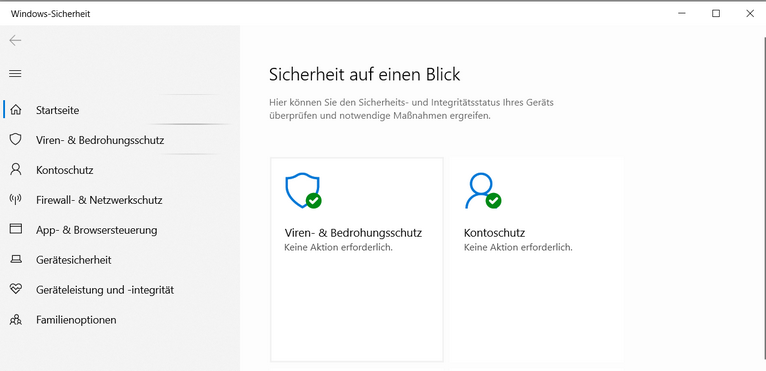

UI

Hier können Sie Elemente der grafischen Benutzeroberfläche am Client bestimmen, z.B. das Unterbinden oder Erlauben von allgemeinen und Defender Pop-ups oder anderweitige Benachrichtigungen. Zusätzlich steuern Sie, welche einzelnen Module der Windows-Sicherheit in der grafischen Oberfläche angezeigt werden sollen.

Konfigurationseinstellungen

Headless UI-Mode

Bei einer Aktivierung dieser Einstellung werden am Client alle grafischen Elemente bezüglich des Defenders deaktiviert. D.h., dass z.B. Benachrichtigungen zum Viren- und Bedrohungsschutz nicht angezeigt werden.

Scan-Einstellungen

Durch die Scan-Einstellungen legen Sie u.a. fest, welche Scans in welchem Zeitraum durchgeführt werden, die maximale CPU-Nutzung während eines Scans und welche Quellen für Sicherheitsupdates genutzt werden.

Geplante Scans

Sie haben die Möglichkeit, geplante Scans mit Konfigurationsprofilen zu verknüpfen. Erstellen Sie verschiedene Scan Jobs, indem Sie im Tab Konfigurationsprofile die Geplante Scans in der Ribbonleiste auswählen. In dem Dialog legen Sie das Intervall und die Konfigurationsprofile, mit denen der Scan verknüpft werden soll, fest. Sie sehen alle Verknüpfungen von den geplanten Scans und dem ausgewählten Konfigurationsprofil im Arbeitsbereich unter Geplante Scans.

Hinweis: |

Sie können einen geplanten Scan an beliebig viele Konfigurationsprofile knüpfen. |

Hinweis: |

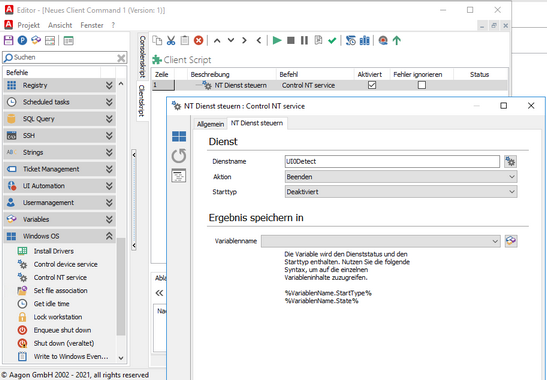

Es kann vorkommen, dass Sie bei jedem vollständigen System Scan, z.B. bei den geplanten Scans, unter dem Windows Server 2016 die Benachrichtigung „Erkennung interaktiver Dienste“ erhalten. Eine Deaktivierung ist manuell bei dem Server 2016 nicht möglich. Wenn Sie sich sicher sind, dass diese Benachrichtigungen unterbindet werden sollen, können Sie dafür in ACMP einen Client Command erstellen. Wählen Sie dafür auf der Client Script-Seite unter Befehle > Windows OS > Control NT service. Wählen Sie als Dienstname UI0Detect aus und setzen Sie den Starttyp auf Deaktiviert.

Client Command NT Dienste steuern |

Echtzeitschutz

Über diese Einstellung können Sie das Verhalten des Echtzeitschutzes steuern.

Hinweis: |

Ist der Microsoft Defender Manipulationsschutz aktiviert, können die Einstellungen des Echtzeitschutzes nicht deaktiviert werden. |

Aktionen bei Bedrohungen

Hier definieren Sie die Aktionen, die eintreten sollen, wenn eine Bedrohung auf dem Client erkannt wurde. Für die vier unterschiedlichen Bedrohungsebenen (schwerwiegend, hoch, mittel, niedrig) kann zwischen den Wartungsaktionen Quarantäne, Entfernen und Ignorieren gewählt werden.

Hinweis: |

Ist der Defender Manipulationsschutz aktiviert, können diese Einstellungen nicht deaktiviert werden. |

Überwachter Ordnerzugriff

Sie haben hier die Möglichkeit, nicht vertrauenswürdige und vertrauenswürdige Ordner zu definieren. Fügen Sie ganze Ordner hinzu, die für Sie als nicht vertrauenswürdig gelten. Sollten jedoch einzelne Anwendungen sicher sein, können Sie diese explizit als vertrauenswürdig einstufen. Diese werden dann aus dem überwachten Ordner ausgeschlossen. Letzteren können die Modi Blockieren, Überwachungsmodus, Nur Datenträgeränderungen blockieren und Nur Datenträger überwachen zugeschrieben bekommen.

Cloudbasierter Schutz

Diese Schutzfunktion führt dazu, dass Dateien, die dem Defender unbekannt sind, vorab von Microsoft überprüft werden. Erscheint also eine unbekannte Bedrohung, wie z.B. ein neues Virus auf dem Client, lädt Defender die mögliche Bedrohung bei Microsoft zur genaueren Überprüfung hoch und lässt die Entscheidung über das weitere Vorgehen.

Hinweis: |

Ist der Defender Manipulationsschutz aktiviert, können diese Einstellungen nicht deaktiviert werden. |

SmartScreen

Diese Funktion dient dazu, beim Nutzen von Apps und Daten sowie bei der Nutzung von Microsoft Edge vor Malware und Phishing-Webseiten zu schützen. SmartScreen warnt bei einer Bedrohung automatisch mit einer Warnmeldung, die den Zugriff auf eine Webseite oder eine Datei oder die Ausführung einer Anwendung mit einer Warnmeldung blockiert.

Verringerung der Angriffsfläche

Mit den ASR-Regeln (Attack Surface Reduction, dt. Verringerung der Angriffsfläche) zielen Sie auf bestimmtes Softwareverhalten ab und reduzieren so die potenzielle Angriffsfläche für Bedrohungen. Diese Regeln verhindern dabei riskante Softwareverhaltensmuster, wie das Starten von ausführbaren Dateien und Skripten, die versuchen, Dateien herunterzuladen und auszuführen; das Durchführen von auffälligen Verhaltensmustern bei Apps oder allgemein das Ausführen von verdächtigen Dateien und Skripten. Sie können 15 unterschiedliche Regeln dafür aktivieren und dann den jeweiligen Vorgang entweder überwachen oder sofort blockieren.

Regeln zur Verringerung der Angriffsfläche |

Beschreibung |

||||

|---|---|---|---|---|---|

Ausführbare Inhalte aus E-Mail-Client und Web-E-Mail blockieren |

Blockiert das Starten der Dateitypen .exe, .dll oder SCR und der Skriptdateien powerShell .ps, Visual Basic .vbs oder JavaScript.js-Datei aus E-Mails, die während der Nutzung von Microsoft Outlook oder Outlook.com geöffnet wurden. |

||||

Alle Office-Anwendungen am Erstellen von untergeordneten Prozessen hindern |

Unterbindet, dass Office (Word, Excel, PowerPoint, OneNote und Access) untergeordnete Prozesse erstellt. Schadsoftware kann so die Office-Anwendungen nicht missbrauchen, um VBA-Makros auszuführen. |

||||

Office-Anwendungen am Erstellen ausführbarer Inhalte hindern |

Verhindert, dass Schadcode auf den Datenträger geschrieben wird, indem blockiert wird, dass Office-Anwendungen (inkl. Word, Excel und PowerPoint) potenziell schädlichen ausführbaren Inhalt erstellen. |

||||

Office-Anwendungen am Einfügen von Code in untergeordnete Prozesse hindern |

Blockiert, dass Office-Anwendungen durch außen missbraucht werden, indem Schadcode durch Codeinjektion hinzugefügt wird. Diese Regel gilt für Word, Excel und PowerPoint. |

||||

Ausführung potenziell verborgener Skripts blockieren |

Erkennt und blockiert verdächtige Eigenschaften in einem verschleierten Skript. Skriptverschleierungen werden genutzt, um geistiges Eigentum auszublenden oder die Ladezeiten von Skripts zu verringern. |

||||

Win32-API-Aufrufe von Office-Makros blockieren |

Verhindert, dass VBA-Makros Win32-APIs aufrufen. Office VBA aktiviert Win32-API-Aufrufe. Schadsoftware kann diese Funktion missbrauchen, z. B. Win32-APIs aufrufen, um schädlichen Shellcode zu starten, ohne etwas direkt auf den Datenträger zu schreiben. |

||||

Ausführbare Dateien an der Ausführung hindern, außer sie erfüllen ein Verbreitungs-, Alters- oder vertrauenswürdiges Listen-Kriterium |

Diese Regel blockiert das Starten der Dateitypen .exe, .dll oder SCR, es sei denn, sie erfüllen die Prävalenz- oder Alterskriterien oder sind in einer vertrauenswürdigen Liste oder Ausschlussliste enthalten. Um bestimmte Prozesse dieser Dateitypen zuzulassen, benutzen Sie die ASR-Regeln Ausschlüsse.

|

||||

Blockieren des Diebstahls von Anmeldeinformationen Windows für lokale Sicherheitsbehörde |

Verhindert, dass Anmeldeinformationen gestohlen werden, indem der LSASS (Local Security Authority Subsystem Service) gesperrt wird. LSASS authentifiziert Benutzer, die sich auf einem Windows anmelden. Microsoft Defender Credential Guard versucht normalerweise, Anmeldeinformationen in diesem Prozess aus LSASS zu extrahieren. Einige Unternehmen können Credential Guard jedoch nicht auf allen Computern aktivieren. Diese Kompatibilitätsprobleme können mit benutzerdefinierten Smartcardtreibern oder anderen Programmen auftreten, die in die Local Security Authority (LSA) geladen werden. In diesen Fällen können Angreifer w

|

||||

Erstellung von Prozessen durch PSExec- und WMI-Befehle blockieren |

Blockiert die Ausführung von Prozessen, die über PsExec und WMI erstellt wurden. Sowohl PsExec als auch WMI können Code remote ausführen, sodass das Risiko besteht, dass Schadsoftware diese Funktionalität zu Befehls- und Kontrollzwecken missbraucht oder eine Infektion im Netzwerk des Unternehmens verteilt wird. |

||||

Nicht vertrauenswürdige und nicht signierte Prozess, die von USB ausgeführt werden, blockieren |

Mit dieser Regel können Administratoren verhindern, dass nicht signierte oder nicht vertrauenswürdige ausführbare Dateien von USB-Wechseldatenträgern ausgeführt werden, einschließlich SD-Karten. Blockierte Dateitypen umfassen ausführbare Dateien (z. B. .exe, .dll oder SCR) |

||||

Office-Kommunikationsanwendung am Erstellen von untergeordneten Prozessen hindern |

Diese Regel verhindert, dass Outlook untergeordnete Prozesse erstellt und gleichzeitig legitime Outlook-Funktionen zu lässt. Diese Regel schützt vor Social Engineering-Angriffen und verhindert, dass Code genutzt wird, um Sicherheitsrisiken in Outlook zu missbrauchen. Es schützt auch vor Outlook-Regeln und Formular-Exploits, die Angreifer verwenden können, wenn die Anmeldeinformationen eines Benutzers gefährdet sind. |

||||

Adobe Reader am Erstellen von untergeordneten Prozessen hindern |

Diese Regel verhindert Angriffe, indem sie den Adobe Reader am Erstellen von Prozessen hindert. Indem verhindert wird, dass untergeordnete Prozesse von Adobe Reader generiert werden, wird die Verbreitung von Schadsoftware verhindert, die versucht, sie als Angriffsvektor zu verwenden. |

||||

Erweiterten Schutz vor Ransomware verwenden |

Diese Regel bietet einen zusätzlichen Schutz vor Ransomware. Diese verwendet sowohl Client- als auch Cloudheuristiken, um zu bestimmen, ob eine Datei Ransomware ähnelt.

|

||||

JavaScript und VBScript am Starten heruntergeladener ausführbarer Inhalte hindern |

Diese Regel verhindert, dass Skripts potenziell schädliche, heruntergeladene Inhalte starten. In JavaScript oder VBScript geschriebene Schadsoftware dient häufig als Downloader, um andere Schadsoftware aus dem Internet zu holen und zu starten. Obwohl nicht üblich, verwenden Geschäftsbereichsanwendungen manchmal Skripts, um Installationsprogramme herunterzuladen und zu starten. |

||||

Persistenz durch WMI-Ereignisabonnement blockieren |

Diese Regel verhindert, dass Schadsoftware WMI missbraucht, um dauerhaft auf einem Gerät zu bestehen.

Dateilose Bedrohungen verwenden verschiedene Taktiken, um ausgeblendet zu bleiben, um zu vermeiden, dass sie im Dateisystem angezeigt werden, und um eine regelmäßige Ausführungskontrolle zu erhalten. Einige Bedrohungen können das WMI-Repository und das Ereignismodell missbrauchen, um ausgeblendet zu bleiben. |

ASR-Regeln Ausschlüsse

Haben Sie eine ASR-Regel aktiviert, aber möchten bestimmte Dateien und Ordner, die normalerweise dadurch blockiert werden würden, trotzdem zulassen, können Ausschlüsse für ASR-Regeln erstellt werden. Fügen Sie Ordner oder Dateien über das jeweilige Ausschlussfeld hinzu, um diese trotz aktivierter Regel zuzulassen.

Hinweis: |

Beachten Sie, dass sich diese Ausschlüsse ausschließlich auf die ASR-Regeln beziehen und nicht mit den allgemeinen Ausschlüssen verwechselt werden sollten! |

Ausschlüsse

Sollte es vorkommen, dass ein bestimmtes Element vom Windows Defender Scanner fälschlicherweise immer wieder als Bedrohung angesehen wird, so können Sie dieses Element einem Ausschluss hinzufügen.

Über Ausschlüsse in der Ribbonleiste im Tab Konfigurationsprofile können Sie dann entscheiden, welches Element Sie dem Ausschluss hinzufügen möchten. Optional können Sie Dateien, Dateiendungen, ganze Ordner und/oder Prozesse ausschließen. In diesem Schritt haben Sie dann auch die Möglichkeit, Platzhalter zu verwenden, während Sie die Ausschlussliste definieren:

Platzhalter |

Nutzung |

* (Sternchen) |

Bei Dateinamen und Dateierweiterungen ersetzt das Sternchen eine beliebige Anzahl von Zeichen und gilt nur für Dateien im letzten Ordner, der in im Ausschluss definiert wurde.

Bei Ordnerausschlüssen ersetzt das Sternchen einen einzelnen Ordner. |

? (Fragezeichen) |

Bei Dateinamen und Dateierweiterungen ersetzt das Fragezeichen ein einzelnes Zeichen und gilt nur für Dateien im letzten Ordner, der im Ausschluss definiert wurde.

Bei Ordnerausschlüssen ersetzt das Fragezeichen ein einzelnes Zeichen in einem Ordnernamen. Nach dem Abgleich der Anzahl von Ordnern mit Platzhaltern und benannten Ordnern werden auch alle Unterordner eingeschlossen. |

Umgebungsvariablen |

Die definierte Variable wird als Pfad aufgefüllt, wenn der Ausschluss ausgewertet wird. |

Sie können außerdem einem Konfigurationsprofil beliebig viele Ausschlüsse hinzufügen und einen Ausschluss an beliebig viele Konfigurationsprofile hängen.

Hinweis: |

Beachten Sie, dass sich diese Ausschlüsse ausschließlich auf allgemeine Elemente wie Dateien, Dateitypen, Ordner und Prozesse aller Art beziehen und nicht mit den Ausschlüssen für die ASR-Regeln verwechselt werden sollten! |

Zuletzt bearbeitet am 29.07.2021